|

Taille: 1137

Commentaire: méthode avec wpa_supplicant

|

← Version 27 à la date du 2021-09-24 14:15:20 ⇥

Taille: 3722

Commentaire: no public

|

| Texte supprimé. | Texte ajouté. |

| Ligne 1: | Ligne 1: |

| = Configurer le Wifi sous linux = | ## page was renamed from CransTechnique/Old/WiFi/SousLinux ## page was renamed from WiFi/SousLinux #acl All:read = Configurer le WiFi sous Linux = = Jessie = === Attention ! Avec Debian Jessie, il est peut être nécessaire d'importer les certificats ca-cert, qui ne sont plus inclus dans debian. === {{{ sudo mkdir /usr/local/share/ca-certificates/cacert.org }}} Puis {{{ sudo wget -P /usr/local/share/ca-certificates/cacert.org http://www.cacert.org/certs/root.crt http://www.cacert.org/certs/class3.crt }}} Et enfin: {{{ sudo update-ca-certificates }}} = Suite de la procédure = ## == Avec crans.sh == ## Un utilitaire est disponible {{{#!HTML ## <a href="https://wiki.crans.org/WiFi/SousLinux?action=AttachFile&do=get&target=crans.sh" style="font-size:40px;color:red;text-decoration:blink;text-decoration:underline;font-weight:bold;">ICI</a> et effectue toutes les manipulations expliquées ci-dessous automatiquement.}}} Il suffit de le télécharger, d'aller dans un terminal et de faire ./crans.sh pour le lancer. |

| Ligne 12: | Ligne 41: |

| identity="<votre mac ethernet>" | identity="<votre login wifi>" |

| Ligne 15: | Ligne 44: |

| ca_cert="/etc/ssl/certs/cacert.org.pem" | |

| Ligne 20: | Ligne 50: |

La ligne {{{ca_cert}}} est facultative, mais permet de vérifier que le certificat est signé par [[http://www.cacert.org/|CAcert]] (le fichier {{{/etc/ssl/certs/cacert.org.pem}}} est fourni par le paquet ca-certificate sour Debian ou Ubuntu). |

|

| Ligne 28: | Ligne 60: |

| login: `votre adresse MAC` password: `votre clef IpSec` |

login: `votre nom de machine` password: `votre clef wifi` |

| Ligne 40: | Ligne 72: |

| ---- CatégorieCrans |

== Avec wicd == Avec wicd c'est tout aussi simple : il suffit de cliquer sur l'icône du client puis de développer les option pour une des réseaux Cr@ns visibles et cocher sur paramètres avancés. Là il faut cocher utiliser les mêmes paramètres pour tous les réseaux partageant cet ESSID, puis choisir PEAP with GTC comme chiffrement et mettre son nom de machine dans {{{Identity}}} et sa clef dans {{{Password}}}. {{{ essid: Cr@ns security: PEAP with GTC Identity: `votre nom de machine` Password: `votre clef wifi` }}} {{attachment:wicdconf0.png}} {{attachment:wicdconf1.png}} == Avec /etc/network/interfaces == {{{ iface crans inet dhcp wpa-driver wext wpa-ssid Cr@ns wpa-ap-scan 1 wpa-key-mgmt WPA-EAP wpa-eap TTLS wpa-identity 00:00:00:00:00:00 wpa-password abcdefghijklmnopqrstu wpa-phase2 auth=MSCHAPv2 wpa-ca-cert /etc/ssl/certs/cacert.org.pem }}} On peut remplacer {{{crans}}} directement par le nom de l'interface réseau, ou alors faire {{{ifup eth=crans}}}. La ligne {{{wpa-ca-cert}}} est facultative, mais permet de vérifier que le certificat est signé par [[http://www.cacert.org/|CAcert]] (le fichier {{{/etc/ssl/certs/cacert.org.pem}}} est fourni par le paquet ca-certificate sour Debian ou Ubuntu). |

Configurer le WiFi sous Linux

Jessie

Attention ! Avec Debian Jessie, il est peut être nécessaire d'importer les certificats ca-cert, qui ne sont plus inclus dans debian.

sudo mkdir /usr/local/share/ca-certificates/cacert.org

Puis

sudo wget -P /usr/local/share/ca-certificates/cacert.org http://www.cacert.org/certs/root.crt http://www.cacert.org/certs/class3.crt

Et enfin:

sudo update-ca-certificates

Suite de la procédure

Avec WPA-supplicant

Configurez votre interface Cr@ns dans /etc/wpa_supplicant.conf

network={

ssid="Cr@ns"

scan_ssid=1

key_mgmt=WPA-EAP

eap=TTLS

identity="<votre login wifi>"

password="<votre clef wifi>"

phase2="auth=MSCHAPV2"

ca_cert="/etc/ssl/certs/cacert.org.pem"

}lancez ensuite votre daemon wpa_supplicant sudo wpa_supplicant -i<interface> -c/etc/wpa_supplicant.conf -P/var/run/wpa_supplicant -B

La ligne ca_cert est facultative, mais permet de vérifier que le certificat est signé par CAcert (le fichier /etc/ssl/certs/cacert.org.pem est fourni par le paquet ca-certificate sour Debian ou Ubuntu).

Avec Network-Manager

Il semble que network manager permette de le faire simplement:

essid: Cr@ns security: WPA2-Entreprise authentication: Tunneled TLS login: `votre nom de machine` password: `votre clef wifi`

Installation (et configuration) de network-manager

Installez network-manager et nm-applet

supprimez les interfaces que vous voulez que network-manager gère de /etc/network/interfaces puis redémarrez.

lancez network-manager /etc/init.d/network-manager start

S'il ne s'affiche lancer l'applet de nm-applet sous votre utilisateur normal

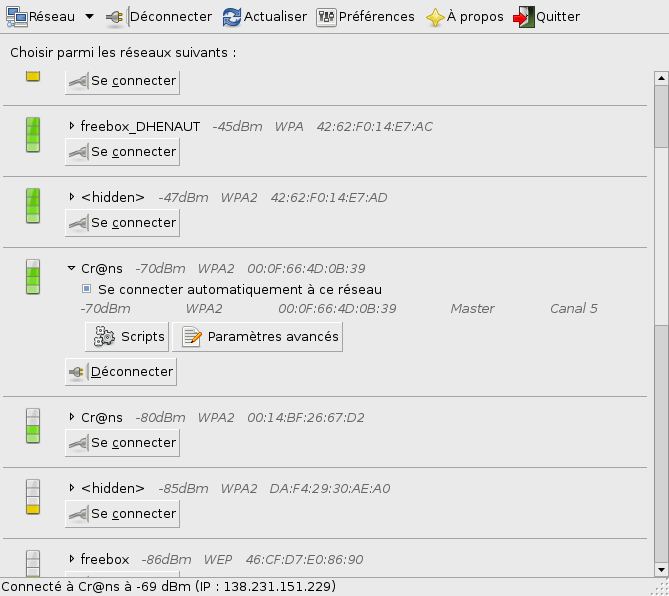

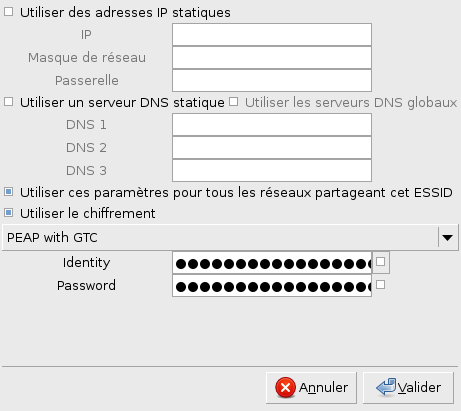

Avec wicd

Avec wicd c'est tout aussi simple : il suffit de cliquer sur l'icône du client puis de développer les option pour une des réseaux Cr@ns visibles et cocher sur paramètres avancés. Là il faut cocher utiliser les mêmes paramètres pour tous les réseaux partageant cet ESSID, puis choisir PEAP with GTC comme chiffrement et mettre son nom de machine dans Identity et sa clef dans Password.

essid: Cr@ns security: PEAP with GTC Identity: `votre nom de machine` Password: `votre clef wifi`

Avec /etc/network/interfaces

iface crans inet dhcp wpa-driver wext wpa-ssid Cr@ns wpa-ap-scan 1 wpa-key-mgmt WPA-EAP wpa-eap TTLS wpa-identity 00:00:00:00:00:00 wpa-password abcdefghijklmnopqrstu wpa-phase2 auth=MSCHAPv2 wpa-ca-cert /etc/ssl/certs/cacert.org.pem

On peut remplacer crans directement par le nom de l'interface réseau, ou alors faire ifup eth=crans. La ligne wpa-ca-cert est facultative, mais permet de vérifier que le certificat est signé par CAcert (le fichier /etc/ssl/certs/cacert.org.pem est fourni par le paquet ca-certificate sour Debian ou Ubuntu).